Zdroj obrázku: torproject.org

Zdroj obrázku: torproject.org

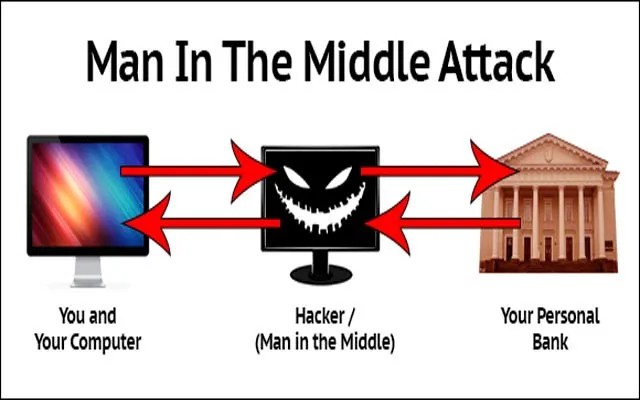

Ano. Vím. Název se zdá děsivý. Není to však název nějakého filmu. Ale vsadím se, že je to tak děsivé, jak to jde. Muž uprostřed MITM je typ útoku používaný při hackování a únosu sítě.

Ale proč se jmenuje Man in the Middle MITM. Počkejte! To není ono! To bylo dříve známé jako Monkey-in Middle. Nevím, proč se tomu říkalo, ale určitě vím, proč se jmenuje Man in the Middle MITM. Následující obrázek bude pro svou definici samovysvětlující.

Zdroj obrázku: github.com

Synopse Man-In-The-Middle Attack (MITM)

Pořád máte pochybnosti? Dovolte mi to vysvětlit. Předpokládejme, že jste osoba, která je povinna pravidelně navštěvovat webové stránky vaší společnosti pro určitý typ práce x. Navštívíte místo svých klientů a připojíte svůj hardwarový klíč ke spuštění internetu.

Ale vidíte, že se vám nepodařilo dobít váš internetový balíček (jen předpokládat). A nyní ji ani nemůžete dobít, protože váš internet nefunguje.

Nyní je klient dostatečně dobrý, aby vám v našem případě umožnil přístup k jeho bezdrátové síti LAN nebo Wi-Fi. Ale věc je, je to bezpečné? Rozhodně ne. Vy, můj příteli, se nyní můžete stát obětí velkých firemních špionážních věcí. Hahaha … Ne tak úplně, ale myslím si, že to není bezpečné. Dovolte mi to vysvětlit jiným způsobem.

To, co jsem vám říkal výše, bylo jen varování. Udělal jsem to ve skutečném životě a dovolte mi ukázat vám důsledky. Jsem Penetration tester začít.

Ať už zde řeknu cokoli, navrhuji, abyste to dělali ve svém vlastním domácím prostředí nebo laboratoři. Pokud to uděláte na veřejném místě, můžete se dostat do závažných právních otázek. (Stručně řečeno, dokud nemáte dobrého právníka, nedělejte to).

Nehoda

Před dvěma lety, když jsem se stále učil hackovat (stále se učím), seděl jsem v McDonalds v indickém Pune. Můj internet byl ten týden dole kvůli extrémním dešťům. A protože jsem člověk, který nemůže žít bez internetu, rozhodl jsem se zhroutit na McDonalds, protože má bezplatné Wi-Fi.

Ano, lidé běžně okamžitě skočí na místo, kde je internet zdarma (přinejmenším lidé v Indii), aniž by přemýšleli o problémech, které může způsobit (kvůli lidem jako jsem já).

Začal jsem tedy laptop. Nainstaloval jsem Arch Linux v tom okamžiku, který je stále můj nejoblíbenější. Ale to, co jsem udělal, bylo možné udělat v jakémkoli notebooku nainstalovaném se základním operačním systémem Linux (YES-Its Linux). Znudil jsem se a protože jsem neměl co dělat, začal jsem pro zábavný základ útok MITM. Tento útok je velmi sofistikovaný.

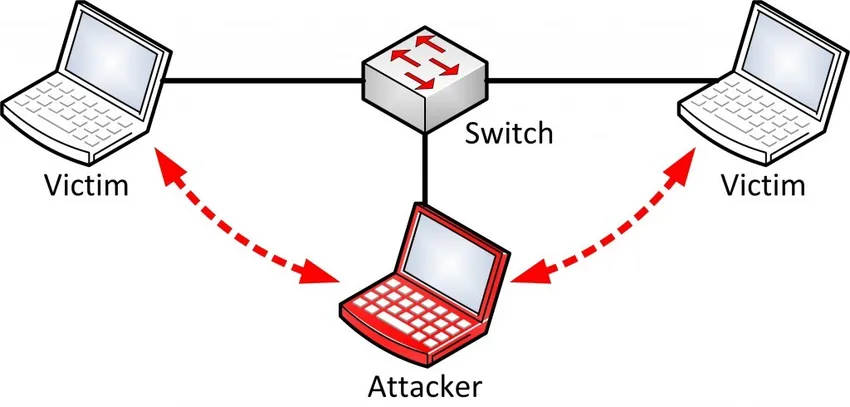

To, co by to udělalo, by asi přimělo ostatní počítače a mobilní telefony v síti, aby si myslely, že jsem router a všechny pakety předávám skrze mne. Pokud z toho nemáte strach, měli byste být.

Důvodem je to, že nyní zpracovávám všechny informace, které prochází sítí; příchozí i odchozí provoz. Nyní můžu prohlížet pakety, čichat je a prohlížet si všechna data, která prochází.

Buď jsou to lidé, kteří se přihlašují na weby sociálních sítí, lidé chatují mezi sebou nebo horší, lidé provádějící bankovní transakce. Normálně bych zůstal pryč, jakmile uvidím digitální certifikát jakékoli banky. Ale to, co bych udělal jen pro zábavu, je, že jsem upravil chaty, které lidé dělali.

To byla vážně zábava. WhatsApp je zabezpečená (nebo ji nemůžete rozbít, jakmile prochází sítí). Mnoho lidí používalo We-chat a Hike, které měly extrémně nízké šifrování nebo vůbec žádné šifrování. Když tedy chlápek požádal dívku, aby se někde setkala, obvykle jsem změnil adresu jejich setkání.

Vím, že je to dětinské, ale jak jsem řekl, byla to zábava. (Vlastně jsem udělal mnohem víc, než jen tohle). Jde tedy o to, že jsem nemohl jen vidět transakce a přenosy, dokonce jsem je mohl změnit, poslat něco úplně mimo grafy.

Například, pokud někdo přehraje video na YouTube, mohl bych toto video úplně změnit pomocí jednoduchého JavaScriptu a troll je. Nyní se vás chci znovu zeptat na můj první příklad použití zcela náhodného Wi-Fi, myslíte si, že je to bezpečné?

Doporučené kurzy

- R Studio Anova Techniques Training Bundle

- Online certifikační školení v AngularJS

- Profesionální školení ISTQB úrovně 1

- Školení Základy testování softwaru

Jak a proč

Dobře, nyní hlavní otázka, na kterou jste všichni čekali? Proč? Pravděpodobně to není ani otázka. Existuje mnoho odpovědí na to, jak se dostat do bezpečí, nebo porozumět souvisejícím rizikům a vědě o tom, jak to funguje ve skutečnosti a ve skutečnosti, jak poznat a chytit kohokoli, kdo vám dělá stejné věci, .

Chcete-li tedy začít útokem MITM, doporučuji používat Kali Linux. Tímto způsobem máte mnohem méně potíží s instalací čehokoliv, protože Kali Linux je zatěžující software a je dodáván s téměř všemi předinstalovanými nástroji.

MITM se obvykle provádí pomocí otravy ARP. MITM zahrnuje krádež souborů cookie, únos relací, kde můžete zachytit celou přihlašovací relaci jakékoli osoby a mnoho dalších.

S dostatkem informací lze dokonce provést útok Distribuované Denil of Service a celou síť odstavit. Tady nebudu zapisovat plnohodnotné kódy. Ale řekl bych vám základy MITM, abyste mohli začít. Důvod je ten, že útok většinou závisí také na zabezpečení routeru.

V dnešní době prostě nemůžete vzít notebook a do něčeho proniknout. K tomu potřebujete správné nastavení. Po instalaci kali linux bych tedy doporučil dobré monitorování a injektování Wi-Fi.

Ten, který používám několik měsíců, je TP-Link Wn722n. Má dobrý dosah a je extrémně výkonný a přenosný pro útok MITM.

Nyní vše, co musíte udělat, je použít ArpSpoof k spoofování vašeho Mac ID, aby síť mohla myslet, že jste router, a pak zachytit všechny pakety přes Wireshark a tcpdump. Provoz můžete také čichat pomocí Dsniff, ale nebudete moci čichat https pakety.

Dsniff pracuje pouze s nezabezpečenou soketovou vrstvou, tj. Http a ne https. Chcete-li pracovat s http, budete muset použít SSL Strip, zahodit vrstvu Secure sockets a pak čichat pakety skrz ni.

Je třeba mít na paměti několik dalších věcí. Ujistěte se, že váš firewall je nakonfigurován pro přijímání těchto paketů. Pokud to také děláte v síti LAN, nejedná se o problém, ale pokud se o to pokoušíte na síti WAN, musíte pro přenos těchto paketů portovat dopředu.

Následuje několik nástrojů MITM Attack Tools, které lze použít:

Pro okna:

Kain a Abel - GUI nástroj pro čichání otravy ARP. Vzhledem k tomu, že jsem v této oblasti již dlouhou dobu, raději bych navrhl nechodit za člověkem uprostřed nástrojů pro útok na okna. Důvodem je, že pokud se pokoušíte provést více útoků, okna nepomohou. Budete muset přejít na Linux nebo mít více počítačů, což není dobré.

Pro Linux:

- Ettercap a Wireshark: Čichat pakety v síti LAN

- Dsniff: Zachycení přihlášení SSH

- SSLStrip - Odstranění zabezpečené vrstvy přes pakety

- Airjack - provádět více MITM najednou

- Wsniff - nástroj pro odstranění SSL a HTTPS

Pokud si myslíte, že to bylo ono, počkejte. Existuje ještě jedna platforma, o které většina z vás ani nemusí vědět: A je to můj oblíbený Android. Podívejme se, co má Android ve svém obchodě:

- Dsploit - nástroj pro různé typy útoků MITM

- Zanti2 - Zanti je komerční software, dříve to byla placená aplikace, ale nedávno ji udělali z freewaru. V případě MITM a jiných útoků je extrémně silný

- Wireshark - Stejné jako Linux

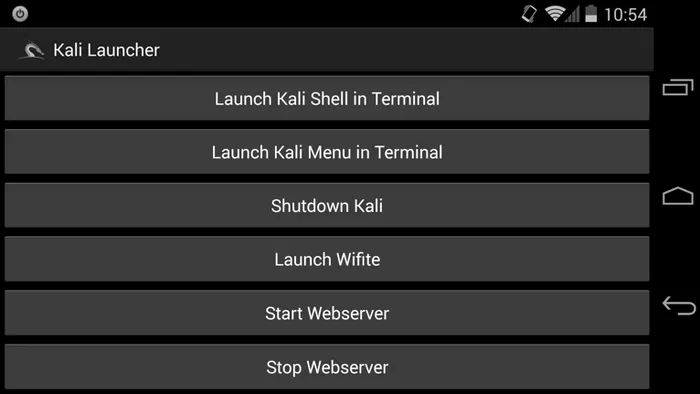

- Kali Linux - Ano. Kali Linux je k dispozici pro Android, který je nyní známý jako NetHunter. Nejlepší na tom je, že s tím můžete dokonce narazit do svého domácího počítače a pak začít s hackováním, aniž byste museli zanechávat stopy.

Takže až příště uvidíte někoho, jak se hovoří po vaší síti, není to jen chlap s notebookem, o kterém musíte pochybovat. Kdokoli s dobrým mobilem Android, jako je Nexus nebo One plus, se může do vaší sítě dostat bez toho, aby o tom věděl.

Takto vypadá GUI Kali na Nethunteru:

Zdroj obrázku: kali.org

Paranoia je klíčem k bezpečnosti

Jediným způsobem, jak zůstat v bezpečí v tomto světě parazitů, je zůstat paranoidní. Není to jen pro útok MITM, ale protože je to pro všechno. Následuje několik kroků, které můžete zvážit při přístupu k veřejné síti Wi-Fi, abyste se udrželi v bezpečí:

- Při připojení k e-mailovým službám vždy používejte VPN

- K detekci malwarů použijte zabezpečený e-mail se slušným zabezpečením e-mailu, např .: Google nebo Protonmail

- Pokud jste sami veřejným vlastníkem Wi-Fi, měli byste nainstalovat IDS, tj. Systém detekce narušení, aby zachytil jakýkoli typ neobvyklé činnosti

- Zkontrolovat své přihlašovací údaje každou chvíli a zjistit, zda nedošlo k nějaké náhodné aktivitě nebo zda k ní bylo přistupováno z jiného umístění. Změňte si hesla každý měsíc. A co je nejdůležitější, nezabraňte jim, aby lidé crackovali. Většina lidí si uchovává hesla jako 18two19Eight4. Toto heslo lze velmi snadno rozbít, důvodem může být pouze datum narození, tj. 18. února 1984. Hesla by měla být jako „iY_lp # 8 * q9d“. Ano, takto vypadá slušně zabezpečené heslo. Neříkám, že je to nezranitelné. V případě předchozího však spotřebuje 10krát více času.

Takže to by bylo prozatím. Počkejte, až můj další blog o Cyber Security provede další aktualizace. Do té doby zůstaňte v bezpečí a udržujte hackování.

Související články: -

Zde je několik článků, které vám pomohou získat více podrobností o tajném útočníkovi, stačí procházet odkazem.

- 13 typů pravidel pro e-mailovou etiketu, která byste mohli porušovat

- Java Interview Otázky pro Fresher | Nejdůležitější

- 6 typů kybernetické bezpečnosti | Základy | Důležitost

- Linux vs Windows - najděte 9 nejúžasnějších rozdílů

- CEH vs CPT (Certified Ethical Hacker VS Certified Penetration Testers)