Kybernetická kriminalita v Indii - S příchodem technologie se život v tomto 21. století výrazně usnadnil. Můžete si rezervovat železniční jízdenky z mobilu, platit účty okamžitě, provádět online nakupování atd. To je možné pouze díky pokroku v technologii internetu.

Použití internetu má řadu výhod, jak je uvedeno výše. Naproti tomu existují nevýhody i pro používání internetu. Člověk se může stát kořistí podvodů s online platbami, může ztratit své důvěrné informace na sociálních sítích kvůli pomstě s někým atd. Tyto škodlivé činnosti prováděné na internetu lze klasifikovat do Indie počítačové kriminality.

Před několika lety neexistovala informovanost o zločinech, které by mohly být spáchány prostřednictvím internetu, o kybernetickém zločinu. S rostoucí podporou indické vlády však existuje samostatný zákon pro trestné činy spáchané na internetu. Indický parlament schválil 17. října 2000 nový zákon týkající se počítačové trestné činnosti „Zákon o informačních technologiích, 2000“. Tento zákon se zabývá technologiemi v oblasti elektronického obchodu, elektronické správy, elektronického bankovnictví a sankcí. a tresty v oblasti počítačové kriminality.

Co je kybernetický zločin?

Počítačové trestné činy lze definovat jako protiprávní činy, kdy se počítač používá buď jako nástroj nebo jako cíl nebo jako obojí. Jedná se o obecný pojem, který zahrnuje trestné činy, jako je phishing, spoofing, útok DoS (Denial of Service), podvody s kreditními kartami, podvody s online transakcemi, počítačové pomluvy, dětská pornografie, únos osoby využívající chatovací místnosti, pronásledování osoby používající internet jako médium, neoprávněný přístup k počítačovému systému, počítačový terorismus, tvorba a distribuce virů, spamování atd.

Poznámka: Staňte se etickým hackerem a PentesteremNaučte se, jak chránit firmy před nebezpečím škodlivého hackerského úsilí. Posoudit zabezpečení počítačových systémů pomocí technik testování penetrace. Rozvíjet etické hackerské dovednosti.

Jaké jsou různé typy počítačové kriminality?

Počítačovou kriminalitu lze rozdělit do:

- Kybernetický zločin proti osobě

- Počítačová trestná činnost proti majetku

- Kybernetický zločin proti vládě

- Počítačová kriminalita proti společnosti

1. Počítačová trestná činnost proti osobě:

V této kategorii je trestný čin spáchán na osobě používající elektronické služby jako médium. Níže jsou uvedeny některé trestné činy, které spadají do této kategorie:

A. Cyber stalking: Stalking znamená nežádoucí nebo posedlá pozornost jednotlivce nebo skupiny vůči jiné osobě. Cyber stalking označuje hrozbu, která je vytvořena pomocí počítačové technologie, jako je internet, e-maily, SMS, webové kamery, telefonní hovory, webové stránky nebo dokonce videa.

b. Počítačový zločin Hacking: To znamená získání neoprávněného přístupu přes počítačový systém s cílem osobního zisku nebo zneužití. Obecně ničí všechna data přítomná v počítačovém systému. Snímek obrazovky 2 ukazuje zprávu, kterou hacker může zveřejnit, jakmile bude váš systém ohrožen.

C. Praskání: Praskání se týká digitálního odstranění kódu ochrany proti zápisu proti kopírování, který zabraňuje spuštění kopírovaného nebo pirátského softwaru na počítačích, které k tomu nebyly povoleny jeho prodejcem . Osoba, která vykonává tento úkol, je-li označována jako Cracker .

Mezi Hackerem a Crackerem je rozdíl. Hacker používá své znalosti k nalezení nedostatků v zabezpečení systémů, kde Cracker využívá jejich znalosti k porušení zákona.

d. Pomluvy: Jedná se o akci poškozující dobrou pověst někoho, kdo používá počítač nebo elektronickou službu jako médium . Například zveřejnění vulgární zprávy a / nebo fotografií o osobě v profilu její sociální sítě, jako je facebook, twitter atd.

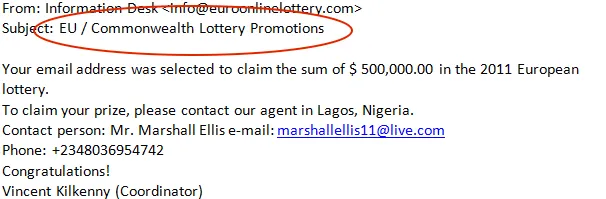

E. Podvody online: Jedná se o činy krádeže důvěrných údajů o oběti, jako jsou bankovní pověření využívající phishingové stránky a poté výběr peněz z účtu oběti, podvody online loterie, jako jsou podvody nigérie loterie. Snímek obrazovky 3 ukazuje podvod online loterie s tvrzením, že jste vyhráli částku 5 000 000 $!

F. Dětská pronografie: Jedná se o použití elektronického zařízení a služeb k vytváření, distribuci nebo přístupu k materiálům, které sexuálně zneužívají nezletilé děti . Např. Nahrávání ohromného jednání s dítětem na mobilním zařízení a distribuce na pornografickém webu.

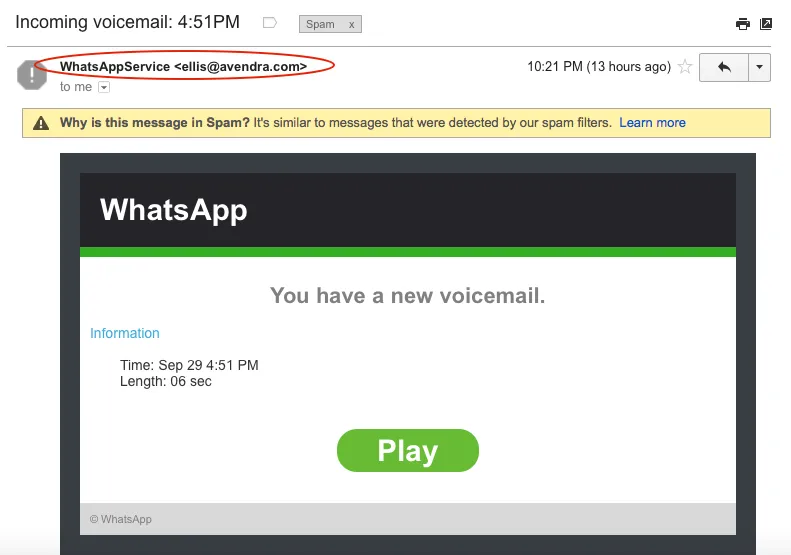

G. Spoofing: Termín spoofing znamená napodobit něco, zatímco přehání jeho charakteristických rysů s určitým osobním ziskem nebo ziskem. Spoofing identity uživatele lze popsat jako situaci, ve které jedna osoba nebo program úspěšně maskuje (znamená předstírat, že je někdo, kdo není) jako jiná falšováním dat. Spoofing lze provést pomocí e-mailu nebo SMS nebo WhatApp. Např. Neustálé zasílání pošty osobě, která požaduje od banky a žádá o bankovní pověření. Snímek obrazovky 4 ukazuje hackerovi, který prohlašuje, že pochází z WhatsApp, a odesílá přílohu (možná trojský nebo virus).

2. Počítačová trestná činnost proti osobě:

V této kategorii je trestný čin spáchán na majetku osoby, která jako médium používá elektronickou službu. Níže jsou uvedeny některé trestné činy, které spadají do této kategorie:

a. Přenos viru: Počítačový virus je malware program, který se sám reprodukuje do jiných počítačových programů, diskových jednotek, souborů nebo zaváděcích sektorů pevného disku. Jakmile je replikace takzvaného viru úspěšná, jsou postižené oblasti označeny jako „infikované“ . Hacker obecně přenáší virus do cílového systému pomocí e-mailové přílohy jako média . Když oběť otevře přílohu (která je infikována virem), tento virus se replikuje v celém systému a tím zpomaluje váš systém.

b. Cyber Squatting: Výraz squatting znamená protiprávní obsazení neobývaného místa. Cyber Squatting je místo, kde si dvě nebo více osob nárokují stejné doménové jméno nebo jakoukoli službu dostupnou na internetu, jako je profil facebook atd. Hacker tvrdí, že jméno nejprve zaregistroval před jinou osobou nebo je vlastníkem twitteru Rukojeť.

Například prvním případem v Indii registrovaným pro kybernetické dřepování byl Yahoo Inc. v / s Aakash Arora v roce 1999, kde žalovaný spustil web YahooIndia.com téměř totožný s oblíbeným webem žalobce Yahoo.com a poskytoval téměř podobné služby. Soud však rozhodl ve prospěch společnosti Yahoo Inc.

C. Kybernetický vandalismus: Vandalismus se týká akce zahrnující úmyslné zničení nebo poškození veřejného nebo soukromého majetku . Kybernetický vandalismus znamená zničení nebo poškození dat, když není k dispozici síťová služba.

Například v listopadu 2012 Tribun Pákistán informoval, že hackeři (skupina označená jako „eboz“ v Pákistánu) nahradili logo Pákistánu Google obrázkem dvou tučňáků, kteří při západu slunce vyšli po mostě.

d. Zločiny v oblasti duševního vlastnictví : Duševní vlastnictví je nehmotné vlastnictví, které je výsledkem tvořivosti, jako jsou autorská práva, ochranná známka, patent atd. Trestný čin v oblasti práv duševního vlastnictví (IPR) je jakýkoli nezákonný čin, kterým se majitel zbavuje svých práv úplně nebo částečně. Jedná se o nejčastější trestný čin, ke kterému dochází v Indii, a zahrnuje softwarové pirátství, porušování patentů, vzorů, ochranných známek, autorských práv, krádeží zdrojového kódu atd.

Například., Populární případ ochranné známky společnosti Bikanervala v / s New Bikanerwala podaný v roce 2005. Žalující strana (zde Bikanervala) podala případ IPR u žalovaného (zde New Bikanerwala), protože v Delhi používaly ochrannou známku pomocí ochranné známky registrované u žalobce. Soud vyhověl návrhu žalobce a žalovaný byl zdržen předběžným soudním příkazem.

Doporučené kurzy

- Online certifikační školení v XML

- CCNA zkouška školení

- Online certifikační kurz v systému UNIX a Linux

- Kompletní kurz HTML 5

3. Počítačová trestná činnost proti vládě:

V této kategorii je trestný čin spáchán na vládě pomocí internetových zařízení . Níže jsou uvedeny některé trestné činy, které spadají do této kategorie:

A. Kybernetická válka: Kybernetická válka je internetový konflikt, který zahrnuje politicky motivované útoky na informace a související systémy. Může zakázat oficiální webové stránky a sítě, narušit nebo dokonce zakázat základní služby, jako je připojení k internetu, ukrást nebo změnit utajovaná data, jako jsou například údaje o sensexu na oficiálních webových stránkách, a ochromit finanční systémy, jako je blokování platebních bran.

Například, Národní bezpečnostní agentura (NSA) USA špionáž ve velkém měřítku v mnoha zemích. Tento špionáž byl vyhozen bývalým agentem NSA Edwardem Snowdenem .

b. Kybernetický terorismus: Kybernetický terorismus je politicky motivované používání počítačů a informačních technologií, které způsobuje vážné narušení nebo rozšířený strach mezi lidmi.

Např. Nedávný příklad obvinění z znásilnění obviňovaného z znásilnění dimapur mob v roce 2015 je způsoben rozšířením zprávy o chatovací aplikaci zvané Whatsapp množství místních obyvatel okresu Dimapur v Nagalandu.

4. Počítačová trestná činnost proti společnosti obecně:

Protiprávní činnosti prováděné s cílem poškodit kyberprostor, které mohou ovlivnit celou společnost nebo velké množství osob. Níže jsou uvedeny trestné činy, které spadají do této kategorie:

A. Online hazardní hry: Termín hazardní hry znamená zapojení do činností, které umožňují šanci na peníze . Online hazardní hry jsou jedním z nejlukrativnějších podniků, které dnes rostou na seznamu kybernetických zločinů v Indii. Je známá také jako internetové hazardní hry nebo iGambling. Incident počítačové trestné činnosti, jako je online loterijní podvod (zejména podvody v Nigérii), online úlohy, tj. Práce ze vzdáleného místa atd.

b. Kybernetické obchodování: Pojem obchodování znamená obchodování nebo obchodování s nimi, které je považováno za nezákonné a je zakázáno zákonem o počítačové trestné činnosti. Kybernetické obchodování se týká nezákonných činností prováděných pomocí počítače a / nebo počítačových služeb. Například prodej uneseného dítěte skupině obchodování s lidmi pomocí WhatsApp jako média.

Jaké jsou zákony týkající se počítačové kriminality v Indii?

Počítačové zločiny se každým dnem zvyšují kvůli rozsáhlému používání internetu lidmi. Za účelem řešení této indické vlády (GoI) uložila zákon o informačních technologiích z roku 2000, který byl přijat s hlavním cílem vytvořit příznivé prostředí pro komerční využití informačních technologií.

Existuje několik různých trestných činů souvisejících s internetem, které byly podle zákona o IT a podle IPC (indický trestní zákoník) považovány za trestné. Výňatek z tohoto aktu je uveden níže:

-

Počítačové trestné činy podle zákona o IT:

- Oddíl 65: Manipulace s dokumenty z počítačového zdroje

- Oddíl 66: Hacking s počítačovými systémy, změna dat

- Oddíl 67: Publikování obscénních informací

- Oddíl 68: Pravomoc řadiče dávat pokyny

- Oddíl 69: Pokyny správce k účastníkovi, aby rozšířil zařízení pro dešifrování informací

- Oddíl 70: Neoprávněný přístup k chráněnému systému

- Oddíl 71: Trest za nepravdivé tvrzení

- Oddíl 72: Porušení důvěrnosti a soukromí

- Oddíl 73: Publikování falešných certifikátů digitálního podpisu

Poznámka: Část 66 A byla odstraněna.

Nedávno došlo k jedné takové události související s touto částí. 21letá dívka Palghar (okres Maharashtra, která je poblíž Viraru) byla dne 19. listopadu 2012 zatčena za zveřejnění zprávy na facebooku, která kritizuje uzavření v Bombaji kvůli pohřbu Bal Thackeraye (bývalého šéfa politického představitele Šiv Seny) párty v Maháráštře).

Také její přítel byl zatčen za „líbení“ příspěvku. Zpočátku byli zatčeni podle paragrafu 295 A indického trestního zákoníku (IPC), který stojí za zranění náboženských sentimentů, a podle § 66 A zákona o informačních technologiích z roku 2000. Později však místní soud zrušil všechny obvinění proti dívkám.

-

Počítačové zločiny podle IPC a zvláštních zákonů:

- Oddíl 503 IPC: Zasílání ohrožujících zpráv e-mailem

- Oddíl 499 IPC: Zasílání pomlouvačných zpráv e-mailem

- Oddíl 463 IPC: Padělání elektronických záznamů

- Oddíl 420 IPC: Falešné webové stránky, počítačové podvody

- Oddíl 463 IPC: E-mailové spoofing

- Oddíl 383 IPC: Web-Jacking

- Oddíl 500 IPC: Zasílání urážlivých zpráv e-mailem

-

Počítačové trestné činy podle zvláštních zákonů:

- Zákon o NDPS (omamné a psychotropní látky): internetový prodej drog

- Zbrojní akt: online prodej zbraní a střeliva

Co dělat, když se stanete obětí počítačové kriminality?

Stává se, že lidé, kteří se stali oběťmi kybernetického zločinu , neví, co mají dělat, a dokonce i někteří lidé nehlásí zločin, což hackerovi umožňuje zaměřit se na další oběť. Pokud se stanete obětí kybernetického zločinu, můžete se obrátit na velitele kybernetického zločinu, který spadá do jurisdikce, ve které k zločinu došlo. Buňka počítačové kriminality je přítomna téměř ve všech městech po celém světě.

Můžete podat stížnost na kybernetickou kriminalitu vycházející z kybernetického zločinu pomocí následujících povinných dokumentů :

1. Počítačová trestná činnost, která zahrnuje zneužívání e-mailů, bombardování e-mailem atd., By měla být poskytnuta s těmito dokumenty:

- Rozbalte rozšířená záhlaví zneužívajícího e - mailu a odešlete kopii a tištěnou kopii e-mailu.

Vezměte prosím na vědomí, že zaslaná tištěná kopie by se měla přesně shodovat s měkkou kopií a měla by být správně uvedena data a čas e-mailu. Nikdy neodstraňujte tento e-mail, dokud není vyšetřování kybernetické kriminality dokončeno nebo obviněný obviněn.

2. Počítačová trestná činnost, která zahrnuje hackování systému, by měla být opatřena těmito dokumenty:

- Protokoly serverů (v papírové i papírové podobě)

- Duplicitní kopie poškozené webové stránky (v papírové i papírové podobě) v případě, že je váš web poškozen

- Pokud jsou vaše data ohrožena, možná na serveru nebo v počítači nebo v jakékoli síti, zašlete měkkou kopii původních dat a ohrožených dat

Zdroj prvního obrázku: pixabay.com

Doporučené články

Zde je několik článků, které vám pomohou získat více podrobností o škodlivých druzích počítačové kriminality v Indii, takže stačí projít odkaz.

- 13 typů e-mailové etikety (základní důležitá pravidla)

- 32 Důležité nástroje pro kybernetickou bezpečnost Musíte si být vědomi

- Nové nejlepší chytré 17 znamení, které musíte investovat do kybernetické bezpečnosti

- 6 typů kybernetické bezpečnosti | Základy | Důležitost

- Význam role kybernetické bezpečnosti v našem životě