Úvod do principů kybernetické bezpečnosti

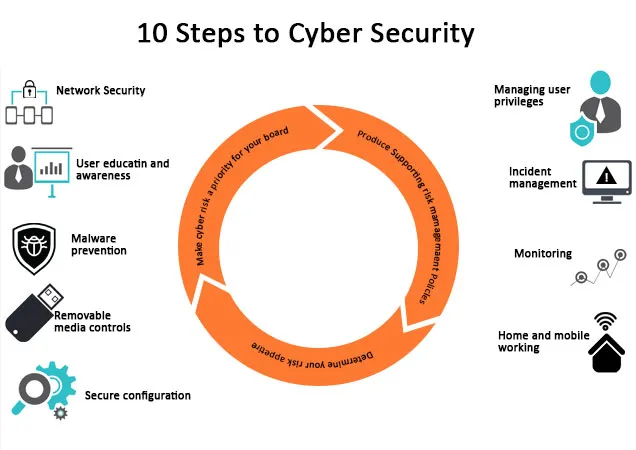

Zásady nebo kroky k kybernetické bezpečnosti jsou pro podniky a podniky, které se chtějí chránit před útoky v kybernetickém prostoru. Jedná se o 10 kroků vedení, které bylo původně vytvořeno NCSC (National Cyber Security Center). Takže každá firma nebo kdokoli, kdo se dívá na to, jak efektivně dosáhnout kybernetické bezpečnosti, by měl zvážit tyto 10 kroků průvodce vyvinuté NCSC. V tomto tématu se budeme učit o principech kybernetické bezpečnosti.

Původně byla vydána v roce 2012 a nyní ji využívá většina organizací spadajících pod FTSE 350.

Zásady kybernetické bezpečnosti

Podívejme se, jaké jsou tyto principy těchto 10 kroků:

1. Režim řízení rizik

Měl by být stanoven režim řízení rizik, který se skládá zejména z příslušných politik a postupů, které musí být zavedeny, zefektivněny a měly by být účinně sdělovány všem zaměstnancům, dodavatelům a dodavatelům, aby bylo zajištěno, že si každý je vědom přístupu, např. Jak jsou rozhodnutí přijímána o hranicích rizika atd.

Režim řízení rizik by měl být podporován strukturou řízení, která by měla být dostatečně silná a měla by představovat radu členů a vyšších členů s odbornými znalostmi v dané oblasti.

2. Zabezpečená konfigurace

Pro zajištění správy konfigurace by měly být vytvořeny zásady, které by zabezpečily obvod zabezpečení organizace, bezpečnou základní linii a procesy. Jeden musí také zakázat nebo odstranit zbytečné funkce ze systému, který vždy leží na špičce narušení bezpečnosti. Veškerý software a systémy by měly být pravidelně opravovány, aby se opravily mezery, které vedou k narušení bezpečnosti. Pokud některá z uvedených strategií nebude dodržena, může to vést ke zvýšenému riziku ohrožení systémů a informací.

3. Zabezpečení sítě

například připojení k nezabezpečené síti, například HTTP, přes internet, představuje velké riziko, že vaše systémy budou napadeny nebo infikovány chybami, které leží na druhém konci. Je tedy třeba stanovit zásady a odpovídající architektonické a technické reakce, které budou sloužit jako základna pro vytváření sítí. Zajistí pravidla pro příchozí a odchozí sítě, která musí být implementována pro zabezpečení vašeho síťového obvodu. Např. Příchozí spojení (zevnitř do vnitřku) by se měla nejprve obrátit na síťový firewall a měla by být filtrována na hrozby a nakonec by měla být předána cílovému systému. Implementací těchto zásad může každá organizace snížit šance stát se obětí kybernetického útoku. Dále by mělo být dále implementováno řešení SIEM (bezpečnostní informace a správa událostí); Pro efektivní sledování vaší sítě by měla být zřízena centra SOC.

4. Správa uživatelských oprávnění

Všem uživatelům by měla být poskytnuta přiměřená (a minimální) přístupová oprávnění, která by jim umožnila v práci jen dobře. Pokud bude uživatelům poskytnut větší přístup, než potřebují, bude to zneužití a mnohem větší riziko pro bezpečnost informací. Také udělování vysoce zvýšených oprávnění by mělo být velmi pečlivě kontrolováno a spravováno.

5. Vzdělávání a povědomí uživatelů

Koncoví uživatelé a lidé organizace hrají zásadní roli při udržování organizace v bezpečí. Pokud si koncoví uživatelé nejsou vědomi politik, režimu řízení rizik, který byl stanoven a definován organizací, tyto zásady selhají v jejich účelu. Koncovým uživatelům musí být poskytnuto školení v oblasti povědomí o bezpečnosti a mělo by být prováděno pravidelné školení, aby se zajistilo, že si uživatelé budou vědomi zásad a hrozeb organizace, které mohou vést k narušení bezpečnosti. Na druhé straně by měli být odborníci v oblasti kybernetické bezpečnosti organizace vysoce vyškoleni a měli by být připraveni kdykoli bojovat proti režimu, pokud dojde k jakémukoli porušení.

6. Řízení incidentů

Řešení SIEM vám vždy způsobí incidenty související s bezpečností. Organizace by měla zavést účinné zásady řízení incidentů na podporu podnikání a zajištění bezpečnosti v celé organizaci a na všech koncových bodech, koncových bodech v klidu (jako u stolních počítačů) a také v pohyblivých koncových bodech (jako notebooky, mobilní telefony atd.).

7. Prevence malwaru

Vyžaduje zavedení zásad, které přímo řeší obchodní procesy, které jsou v popředí nákazy virem, jako je e-mail, web, osobní zařízení, USB. Např. Měla by být zavedena politika, která omezí přístup USB k počítačům, podobně může jiná politika omezit odchozí internetový požadavek atd., Vše v závislosti na situacích a potřebách. Měla by být implementována samostatná odborná řešení, která chrání každé z před škodlivými programy, jako je ochrana před e-mailovými hrozbami, síťový analyzátor jako IDS, IPS a brány firewall pro síťové a jakékoli webové požadavky, správa profilů pro sledování organizačních dat v mobilním zařízení koncového uživatele atd. Koncové body by měly být velmi účinně chráněny implementací antivirových řešení, která mohou detekovat, zabránit a odstranit malware z koncových bodů.

8. Monitorování

Měla by být vytvořena monitorovací strategie a řešení, pomocí kterého bude mít organizace zcela přehled o postoji v oblasti bezpečnosti. Používá se také k vytvoření další vrstvy zabezpečení, když náš systém detekce a prevence prochází narušení bezpečnosti, ale monitorovací řešení to detekuje a vytvoří bezpečnostní incident. Např. Řešení koncového bodu bylo schopné detekovat malware, ale nemohlo jej blokovat nebo odstranit, v tomto případě monitorovací řešení vytvoří bezpečnostní incident. Řešení bude sledovat veškerý příchozí a odchozí provoz a bude integrováno s protokoly z brány firewall, koncových bodů, NIPS, NIDS, HIPS, HIDS a dalších řešení.

9. Ovládací prvky vyměnitelných médií

Každá organizace musí definovat zásady vyměnitelných médií a měla by co nejvíce omezit používání vyměnitelných médií. Pokud existují případy, kdy je jejich použití nevyhnutelné, měla by politika omezit typy médií, které lze použít, a typy informací, které lze sdílet.

10. Domácí a mobilní sítě

Když jsou uživatelé doma nebo v mobilu, již se nepřipojují k podnikové síti LAN nebo WAN. To představuje síťové riziko, pokud organizace nemají kontrolu nad internetem. Proto by měly být stanoveny politiky založené na rizicích, které podporují mobilní a domácí práci. Společnost se také může rozhodnout spravovat profil uživatele na mobilním telefonu a mít kontrolu nad svými daty uloženými na mobilním nebo domácím počítači.

Závěr

V tomto článku jsme diskutovali o zásadách a krocích, které povedou organizaci k robustní architektuře ochrany před hrozbami, ale na konci dne jde pouze o povědomí uživatele, aby nedošlo k narušení bezpečnosti.

Doporučené články

Toto je průvodce zásadami kybernetické bezpečnosti. Zde diskutujeme 10 kroků Zásad kybernetické bezpečnosti. Další informace naleznete také v následujících článcích -

- Kariéra v oblasti kybernetické bezpečnosti

- Otázky k rozhovoru s kybernetickým zabezpečením

- Kariéra ve vývoji webových aplikací

- Co je zabezpečení sítě?

- Firewall zařízení

- Kybernetický marketing