Úvod do testování bezpečnosti

Testování zabezpečení je typ testování softwaru, jehož cílem je zjistit zranitelnost systému a zajistit, aby jeho informace a zdroje byly chráněny před možnými narušiteli. Podobně musí webová aplikace, kromě ochrany dat, zajistit bezpečnost, pokud jde o její přístup. Aplikace by měla být imunní vůči útokům Brute Force Attacks a XSS, SQL Injections, od vývojáře webu. Podobně musí být bezpečné také přístupové body webové aplikace. Když však hovoříme o internetu, význam bezpečnosti roste exponenciálně. Nikdo si nikdy nebude myslet, že pokud online systém nemůže chránit transakční data. Bezpečnost ještě není termínem pro její definici.

Zde je seznam některých nedostatků zabezpečení

• Pokud větev „Vstup“ může upravit informace o zkoušce, systém řízení studentů je nejistý.

• Pokud DEO (provozovatel zadávání dat) může produkovat „zprávy“, schéma ERP není bezpečné.

• Pokud údaje o kreditní kartě klienta nejsou šifrovány, nemá webový server žádnou bezpečnost.

• Personalizovaný software nemá dostatečnou bezpečnost, když dotaz SQL najde skutečná uživatelská hesla.

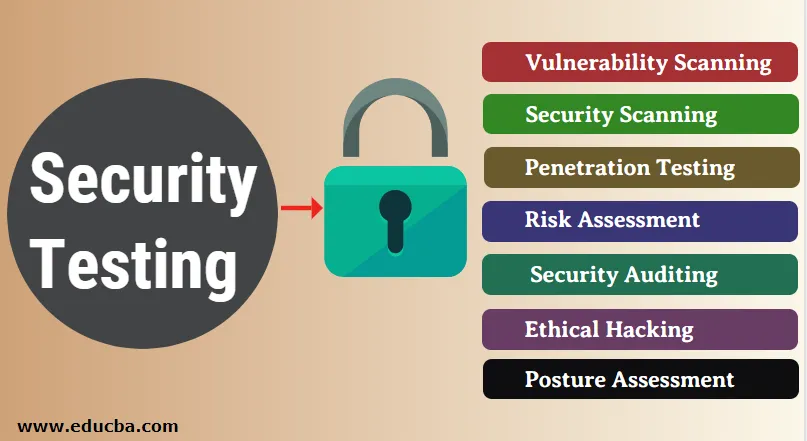

Druhy testování bezpečnosti

Metodická příručka pro testování zabezpečení s otevřeným zdrojovým kódem obsahuje sedm základních druhů bezpečnostních testů. Jsou popsány následující:

1. Skenování zranitelnosti

To se provádí pomocí automatizovaného softwaru ke kontrole systému, zda nejsou známy signatury této chyby zabezpečení.

2. Bezpečnostní skenování

Zahrnuje identifikaci slabých míst v síti a systému a nabízí alternativy pro snížení těchto rizik. Pro ruční a automatizované skenování lze toto skenování provést.

3. Penetrační testování

Tento test simuluje škodlivý útok hackera. Toto zkoumání zahrnuje analýzu konkrétního systému k detekci potenciálních zranitelností vůči internímu hackování.

4. Posouzení rizik

Tento test zahrnuje analýzu bezpečnostních rizik pozorovaných ve společnosti. Rizika mají nízkou, střední a vysokou klasifikaci. Tento test navrhuje kontroly a opatření ke snížení rizika.

5. Bezpečnostní audit

Audit lze také provést online pomocí linek, kontrol kódu a operačními systémy z důvodu bezpečnostních chyb.

6.Etical Hacking

Etické hackování není stejné jako maligní hacking. Cílem etického hackování je identifikovat bezpečnostní nedostatky v organizační struktuře.

7. Posouzení polohy

To kombinuje bezpečnostní skenování, hodnocení rizik a etické hackování, aby se ukázala celková bezpečnostní pozice organizace.

Metodiky testování bezpečnosti

Existují různé metodiky testování zabezpečení

1. Tiger Box

2. Černá skříňka

3. Šedý rámeček

Tiger Box:

Toto hackování se obvykle provádí na notebooku s OS a sbírkou hackerských nástrojů. Tento test umožňuje operátorům testování penetrace a provozovatelům testování zabezpečení vyhodnotit a napadnout zranitelnosti.

Černá skříňka:

Black Box Testing je metoda testování softwaru známá testerovi jako Behaviorální testování. Tímto způsobem není známa vnitřní konstrukce zkoušeného produktu. Tyto zkoušky mohou být buď funkční, nebo ne.

Šedé pole:

Testování šedé skříňky je technika testování softwaru, která kombinuje testování černé skříňky a bílé skříňky. Testování šedé skříňky je metoda pro testování aplikace nebo softwarového produktu, která má část vnitřního fungování implementace.

Jak můžeme provést testování zabezpečení?

Vždy bylo dohodnuto, že pokud odložíme testování zabezpečení po implementaci nebo nasazení softwaru, budou tyto náklady zvýšeny. V dřívějších fázích musí být bezpečnostní testy prováděny v životním cyklu SDLC. Podívejme se na vhodné bezpečnostní postupy pro každou fázi SDLC. U vstupních oblastí může Tester zkontrolovat maximální délky. Toto omezení nemůže hackerovi umožnit zahrnout takové škodlivé skripty.

• Požadavky na posouzení bezpečnosti a kontrolu zneužití / zneužití.

• Analýza bezpečnostních rizik pro návrh. Vývoj plánu zkoušek, včetně testování bezpečnosti.

Top 10 Open Source nástrojů pro testování zabezpečení

Níže je uveden seznam nejlepších nástrojů pro testování zabezpečení spolu s jejich funkcemi. Můžete si vybrat libovolný nástroj podle vašich potřeb.

1. Wapiti

Wapiti je výkonný nástroj pro testování zabezpečení webových aplikací pro hodnocení bezpečnosti vaší webové aplikace. Provádí „testování černé skříňky“, aby zkontrolovala možnou zranitelnost webových aplikací. Prohledává webové stránky a vstřikuje informace o testování, aby sledoval bezpečnostní nedostatek během fáze testování. Wapiti definuje více zranitelných míst pro podporu útoků GET a POST HTTP. Wapiti je aplikace pro příkazy, která je pro začátečníky obtížná, ale pro profesionály jednoduchá. Software potřebuje úplné pochopení příkazů.

Vlastnosti hotelu Wapiti

• Vstřikování XSS

• Vstřikování databáze

• Detekce provedení příkazu.

• Vstřikovací CRLF

2. Zed Attack Proxy

Zed Attack Proxy, běžně známý jako ZAP, ZAP byl vytvořen OWASP as tímto ZAP je open-source. Zed Attack Proxy Zed Attack Proxy, podporovaný Unixem / Linuxem, Windows a Mac OS, vám umožňuje identifikovat řadu zranitelností i během vývojové a testovací fáze webových aplikací. Tento testovací nástroj se snadno používá, i když jste začátečník pro penetrační testy.

Vlastnosti Zed Attack

• Zed Attack Proxy má podporu pro automatizační skener a ověřování.

• Zed Attack Proxy má také dynamický SSL certifikát a podporu webových Socket.

3. Vega

Vega, napsaný v JAVA, má GUI. Je přístupný v systémech Linux, Mac OS a Windows, které vám mohou pomoci. Vega je bezplatný nástroj pro testování webových aplikací a platformu Open Source. Vega může pomoci při hledání a ověření SQL Injection, Cross-Site Scripting (XSS) a dalších zranitelných míst. Může být také použit k nastavení preferencí, jako je počet potomků cesty a počet uzlů za sekundu, maximální a minimální požadavky za sekundu.

Vlastnosti hotelu Vega

• Vega má skriptování mezi weby.

• SQL Injection Validate

4. W3af

W3af je slavný rámec pro testování zabezpečení webových aplikací. Poskytuje efektivní platformu pro testování penetrace webových aplikací vyvinutou pomocí Pythonu. Tento nástroj lze použít k identifikaci více než 200 druhů problémů s bezpečností internetových aplikací, například skriptování mezi weby a injekce SQL. Sleduje následující zranitelnosti webových aplikací. W3af lze snadno pochopit v rozhraní GUI i konzole. Autentizační moduly také umožňují autentizovat web.

Vlastnosti W3af

• Více vadných nastavení CORS

• CSRF a mnohem větší zranitelnost

5. Skipfish

Skipfish je testovací nástroj pro internetové aplikace, který opravuje web a kontroluje případné slabiny na každé stránce a nakonec připravuje zprávu o auditu. Skipfish je psán v jazyce c a je optimalizován tak, aby zpracovával HTTP a zanechával minimální stopy CPU. Bez zobrazení CPU stopy, software prohlašující, že zpracovává 2 K požadavky za sekundu. Nástroj také tvrdí, že nabízí vysoce kvalitní výhody, protože využívá heuristiku ve webových aplikacích. Pro internetové aplikace jsou Linux, FreeBSD, Mac-OS X a Windows vybaveny nástroji pro posouzení bezpečnosti Skipfish.

6. SQLMap

SQLMap je běžný webový nástroj pro testování zabezpečení k automatizaci procesu detekce zranitelnosti SQL injekce v databázi webových stránek. Balíček s řadou různých funkcí je výkonný a umožňuje snadné pronikání a testování vstřikování SQL do webové aplikace. SQLMap podporuje mnoho databází, včetně MySQL, Oracle, PostgreSQL, Microsoft SQL atd. Testovací nástroj navíc podporuje šest různých metod injekce SQL.

7. Wfuzz

Wfuzz je další open-source nástroj, který může být volně dostupný na trhu pro webový nástroj pro testování bezpečnosti. Tento testovací nástroj byl vyvinut v Pythonu a používá se pro webové aplikace pro hrubou sílu. Při používání WFuzz musíte pracovat na rozhraní příkazového řádku, protože neexistuje žádné GUI rozhraní. Některé z vlastností Wfuzz jsou:

Vlastnosti Wfuzz

• Wifuzz podporuje více vstřikovacích bodů.

• OutPut of Wfuzz přichází v HTML

• Má také vícevláknové zpracování

• Má také podporu více proxy

8. Metasploit

Jeden z nejčastěji používaných rámců pro penetrační testy. Metasploit je testovací platforma s otevřeným zdrojovým kódem, která umožňuje testování bezpečnosti daleko za rámec posouzení rizik.

Vlastnosti Metasploit

• Struktura je mnohem lepší než struktura soupeřů.

• Mnoho scénářů pro falešné funkce infiltrace

9. Acunetix

Kompletní nástroj pro hodnocení penetrace automatizace, který prohledá vaše webové stránky na zranitelnosti 4500+ Nejvýraznější vlastností Acunetixu je, že dokáže bez přerušení spěchat tisíce stránek.

Funkce Acunetix

- Může snadno vytvořit mnoho technických prostředků a nápravných opatření.

- Prohledává otevřené i personalizované aplikace

- Hluboké skenování pro efektivní skenování.

10. Grabber

Grabber je skener s otevřeným zdrojovým kódem, který detekuje bezpečnostní chyby internetových aplikací. Malé webové aplikace, jako jsou fóra a soukromé internetové stránky, jsou mobilní a lze je skenovat. Grabber je malý testovací nástroj, který skenování velkých aplikací trvá déle. Skener navíc nemá rozhraní GUI ani funkci generování sestav PDF, protože je navržen pro osobní použití.

Vlastnosti hotelu Grabber

• Záloha ověření souboru

• Ověření Ajaxu

Závěr

V tomto článku jsme viděli, co je testování zabezpečení, proč je potřebujeme spolu s různými typy testování zabezpečení, nástroji používanými k provádění testování a funkcemi. Doufám, že tento článek vám pomůže vybrat testovací nástroje na základě výše uvedených požadavků a funkcí.

Doporučené články

Toto je průvodce testováním bezpečnosti. Zde diskutujeme úvod, typy, metodologie a 10 nejlepších nástrojů pro testování zabezpečení s otevřeným zdrojovým kódem. Další informace naleznete také v dalších navrhovaných článcích -

- Testování alfa verzí beta

- Statické testování

- Co je testování použitelnosti?

- Nástroje pro testování výkonu

- Výhody a nevýhody beta testování

- Naučte se nástroje testování aplikací